ĪĪĪĪ11į┬12╚šŻ¼┤²£yę┴└╩ÅŚĄ└ī¦ÅŚ╩šĄĮ┐žųŲųĖ┴Ņ║¾═╗╚╗▒¼š©ĪŻ╩┬╣╩Įø(j©®ng)├Į¾w┼¹┬ČŻ¼čĖ╦┘ę²░l(f©Ī)Ė„ć°š■Ė«┼c░▓╚½ÖCśŗĄ─ÅVĘ║ĻPūóŻ¼ī”šµā┤Ą─┘|(zh©¼)ę╔ų▒ųĖį°╣źō¶▓╝╩▓Ā¢║╦ļŖšŠ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─Stuxnet ╚õŽx▓ĪČŠĪŻĮžų┴─┐Ū░Ż¼╩┬╣╩šµŽÓ┼c╝Ü╣Ø(ji©”)▓ó╬┤╣½▓╝Ż¼Ą½╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ķLŲ┌┤µį┌Ą─’LļUļ[╗╝ģsęč╩Ūė░Ēæć°╝ęĻPµI╗∙ĄAįO╩®ĘĆ(w©¦n)Č©▀\ąąųžę¬ę“╦žŻ¼╔§ų┴═■├{ĄĮć°╝ę░▓╚½æ(zh©żn)┬įīŹ╩®ĪŻ×ķ┤╦╣żą┼▓┐ė┌10 į┬Ę▌░l(f©Ī)▓╝╬─╝■Ż¼ę¬Ū¾╝ėÅŖć°╝ęų„ę¬╣żśI(y©©)ŅIė“╗∙ĄAįO╩®┐žųŲŽĄĮy(t©»ng)┼cSCADAŽĄĮy(t©»ng)Ą─░▓╚½▒Żūo╣żū„ĪŻ

ĪĪĪĪ▒Š╬─īóÅ─IT ŅIė“╩ņŽżĄ─ą┼Žó░▓╚½╣▄└Ē¾wŽĄĄ─╗∙▒Š└Ēšō║═Øōį┌═■├{Ą─ĮŪČ╚Ż¼ĮĶĶbć°ļH╔ŽėąĻP╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)░▓╚½▒Żūoę¬Ū¾╝░ś╦£╩Ż¼Ęų╬÷«öŪ░╬ęć°╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)┤µį┌Ą─’LļUŻ¼▓ó╠ß│÷ę╗╠ū╗∙ė┌ICS ŽĄĮy(t©»ng)Ą─═■├{░l(f©Ī)¼F(xi©żn)┼cūRäe─Żą═ĪŻ

ĪĪĪĪę╗Īó╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ĮķĮB

ĪĪĪĪ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ż©Industrial Control Systems, ICSŻ®Ż¼╩Ūė╔Ė„ĘNūįäė╗»┐žųŲĮM╝■ęį╝░ī”īŹĢröĄ(sh©┤)ō■(j©┤)▀Mąą▓╔╝»Īó▒O(ji©Īn)£yĄ─▀^│╠┐žųŲĮM╝■Ż¼╣▓═¼śŗ│╔Ą─┤_▒Ż╣żśI(y©©)╗∙ĄAįO╩®ūįäė╗»▀\ąąĪó▀^│╠┐žųŲ┼c▒O(ji©Īn)┐žĄ─śI(y©©)äš┴„│╠╣▄┐žŽĄĮy(t©»ng)ĪŻŲõ║╦ą─ĮM╝■░³└©öĄ(sh©┤)ō■(j©┤)▓╔╝»┼c▒O(ji©Īn)┐žŽĄĮy(t©»ng)Ż©SCADAŻ®ĪóĘų▓╝╩Į┐žųŲŽĄĮy(t©»ng)Ż©DCSŻ®Īó┐╔ŠÄ│╠▀ē▌ŗ┐žųŲŲ„Ż©PLCŻ®Īó▀h│╠ĮKČ╦Ż©RTUŻ®ĪóųŪ─▄ļŖūėįOéõŻ©IEDŻ®Ż¼ęį╝░┤_▒ŻĖ„ĮM╝■═©ą┼Ą─Įė┐┌╝╝ągĪŻ

ĪĪĪĪ─┐Ū░╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ÅVĘ║Ą─æ¬ė├ė┌╬ęć°ļŖ┴”Īó╦«└¹Īó╬█╦«╠Ä└ĒĪó╩»ė═╠ņ╚╗ÜŌĪó╗»╣żĪóĮ╗═©▀\▌öĪóųŲ╦Äęį╝░┤¾ą═ųŲįņąąśI(y©©)Ż¼Ųõųą│¼▀^80%Ą─╔µ╝░ć°ėŗ├±╔·Ą─ĻPµI╗∙ĄAįO╩®ę└┐┐╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)üĒīŹ¼F(xi©żn)ūįäė╗»ū„śI(y©©)Ż¼╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ęč╩Ūć°╝ę░▓╚½æ(zh©żn)┬įĄ─ųžę¬ĮM│╔▓┐ĘųĪŻ

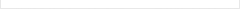

ĪĪĪĪę╗┤╬Ąõą═Ą─ICS ┐žųŲ▀^│╠═©│Żė╔┐žųŲ╗ž┬ĘĪóHMIĪó▀h│╠į\öÓ┼cŠSūo╣żŠ▀╚²▓┐ĘųĮM╝■╣▓═¼═Ļ│╔Ż¼┐žųŲ╗ž┬Ęė├ęį┐žųŲ▀ē▌ŗ▀\╦ŃŻ¼HMI ł╠(zh©¬)ąąą┼ŽóĮ╗╗źŻ¼▀h│╠į\öÓ┼cŠSūo╣żŠ▀┤_▒Ż│÷¼F(xi©żn)«É│ŻĄ─▓┘ū„Ģr▀Mąąį\öÓ║═╗ųÅ═ĪŻ

łD1Ż║Ąõą═Ą─ICS ▓┘ū„▀^│╠

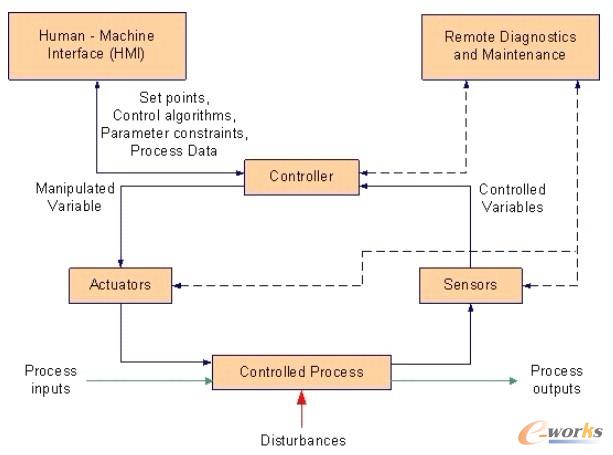

ĪĪĪĪSCADAŻ©Supervisory Control And Data AcquisitionŻ®öĄ(sh©┤)ō■(j©┤)▓╔╝»┼c▒O(ji©Īn)┐žŽĄĮy(t©»ng)Ż¼╩Ū╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─ųžę¬ĮM╝■Ż¼═©▀^┼cöĄ(sh©┤)ō■(j©┤)é„▌öŽĄĮy(t©»ng)║═HMI Į╗╗źŻ¼SCADA ┐╔ęįī”¼F(xi©żn)ł÷Ą─▀\ąąįOéõ▀MąąīŹĢr▒O(ji©Īn)ęĢ║═┐žųŲŻ¼ęįīŹ¼F(xi©żn)öĄ(sh©┤)ō■(j©┤)▓╔╝»ĪóįOéõ┐žųŲĪó£y┴┐ĪóģóöĄ(sh©┤)š{(di©żo)╣Ø(ji©”)ęį╝░Ė„ŅÉą┼╠¢ł¾Š»Ą╚Ė„ĒŚ╣”─▄ĪŻ─┐Ū░Ż¼SCADA ÅVĘ║æ¬ė├ė┌╦«└¹ĪóļŖ┴”Īó╩»ė═╗»╣żĪóļŖÜŌ╗»ĪóĶF┬ĘĄ╚Ęų▓╝╩Į╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ųąĪŻ

łD2Ż║SCADA ŽĄĮy(t©»ng)┐é¾w▓╝Šų

ĪĪĪĪDCSŻ©Distributed Control SystemsŻ®Ęų▓╝╩Į┐žųŲŽĄĮy(t©»ng)Ż¼ÅVĘ║æ¬ė├ė┌╗∙ė┌┴„│╠┐žųŲĄ─ąąśI(y©©)Ż¼└²╚ńļŖ┴”Īó╩»╗»Ą╚ąąśI(y©©)Ęų▓╝╩Įū„śI(y©©)Ż¼īŹ¼F(xi©żn)ī”Ė„éĆūėŽĄĮy(t©»ng)▀\ąą▀^│╠Ą─š¹└Ē╣▄┐žĪŻ

ĪĪĪĪPLCŻ©Programmable Logic ControllersŻ®┐╔ŠÄ│╠▀ē▌ŗ┐žųŲŲ„Ż¼ė├ęįīŹ¼F(xi©żn)╣żśI(y©©)įOéõĄ─Š▀¾w▓┘ū„┼c╣ż╦ć┐žųŲĪŻ═©│ŻSCADA ╗“DCS ŽĄĮy(t©»ng)═©▀^š{(di©żo)ė├Ė„PLC ĮM╝■üĒ×ķŲõĘų▓╝╩ĮśI(y©©)äš╠ß╣®╗∙▒ŠĄ─▓┘ū„┐žųŲŻ¼└²╚ńŲ¹▄ćųŲįņ┴„╦«ŠĆĄ╚ĪŻ

ĪĪĪĪČ■Īó╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)░▓╚½¼F(xi©żn)ĀŅ

ĪĪĪĪ┼cé„Įy(t©»ng)Ą─ą┼ŽóŽĄĮy(t©»ng)░▓╚½ąĶŪ¾▓╗═¼Ż¼ICS ŽĄĮy(t©»ng)įOėŗąĶę¬╝µŅÖæ¬ė├ł÷Š░┼c┐žųŲ╣▄└ĒĄ╚ČÓĘĮ├µę“╦žŻ¼ęįā×(y©Łu)Ž╚┤_▒ŻŽĄĮy(t©»ng)Ą─Ė▀┐╔ė├ąį║═śI(y©©)äš▀B└m(x©┤)ąįĪŻį┌▀@ĘNįOėŗ└Ē─ŅĄ─ė░ĒæŽ┬Ż¼╚▒Ę”ėąą¦Ą─╣żśI(y©©)░▓╚½Ę└ė∙║═öĄ(sh©┤)ō■(j©┤)═©ą┼▒Ż├▄┤ļ╩®╩Ū║▄ČÓ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)╦∙├µ┼RĄ─═©▓ĪĪŻ

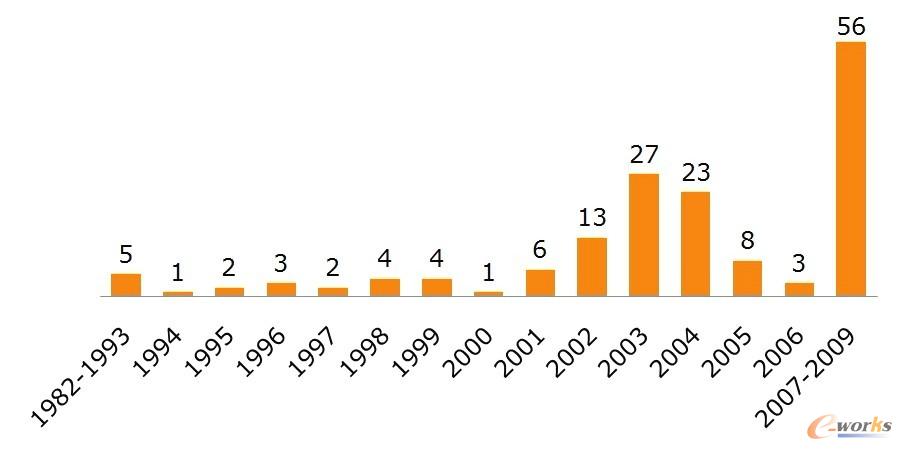

ĪĪĪĪō■(j©┤)ÖÓ═■╣żśI(y©©)░▓╚½╩┬╝■ą┼ŽóÄņRISIŻ©Repository of Security IncidentsŻ®Įy(t©»ng)ėŗŻ¼Įžų╣2011─Ļ10 į┬Ż¼╚½Ū“ęč░l(f©Ī)╔·200 ėÓŲßśī”╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─╣źō¶╩┬╝■ĪŻ2001 ─Ļ║¾Ż¼═©ė├ķ_░l(f©Ī)ś╦£╩┼c╗ź┬ō(li©ón)ŠW(w©Żng)╝╝ągĄ─ÅVĘ║╩╣ė├Ż¼╩╣Ą├ßśī”ICS ŽĄĮy(t©»ng)Ą─╣źō¶ąą×ķ│÷¼F(xi©żn)┤¾Ę∙Č╚į÷ķLŻ¼ICS ŽĄĮy(t©»ng)ī”ė┌ą┼Žó░▓╚½╣▄└ĒĄ─ąĶŪ¾ūāĄ├Ė³╝ėŲ╚ŪąĪŻ

łD3Ż║1982-2009 ╣żśI(y©©)ŽĄĮy(t©»ng)╣źō¶╩┬╝■

ĪĪĪĪ┐vė^╬ęć°╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─š¹¾w¼F(xi©żn)ĀŅŻ¼╬„ķTūėĪó┬Õ┐╦ĒfĀ¢ĪóIGSS Ą╚ć°ļHų¬├¹ÅS╔╠╔·«a(ch©Żn)Ą─╣ż┐žįOéõš╝ō■(j©┤)ų„äėĄž╬╗Ż¼ė╔ė┌╚▒Ę”║╦ą─ų¬ūR«a(ch©Żn)ÖÓ║═ŽÓĻPąąśI(y©©)╣▄└ĒīŹ╩®ś╦£╩Ż¼į┌ė·░l(f©Ī)ųŪ─▄ķ_Ę┼Ą─ICS ŽĄĮy(t©»ng)╝▄śŗ┼cģó▓Ņ▓╗²RĄ─ŠW(w©Żng)Įj▀\ŠS¼F(xi©żn)īŹŪ░Ż¼┤µā”ė┌┐žųŲŽĄĮy(t©»ng)ĪóöĄ(sh©┤)ō■(j©┤)▓╔╝»┼c▒O(ji©Īn)┐žŽĄĮy(t©»ng)Īó¼F(xi©żn)ł÷┐éŠĆęį╝░ŽÓĻP┬ō(li©ón)Ą─ERPĪóCRMĪóSCM ŽĄĮy(t©»ng)ųąĄ─║╦ą─öĄ(sh©┤)ō■(j©┤)Īó┐žųŲųĖ┴ŅĪóÖC├▄ą┼ŽóļSĢr┐╔─▄▒╗╣źō¶š▀Ė`╚Ī╗“┤█Ė─ŲŲē─ĪŻū„×ķę╗ĒŚÅ═ļsČ°Ę▒¼ŹĄ─ŽĄĮy(t©»ng)╣ż│╠Ż¼▒ŻšŽ╣żśI(y©©)ŽĄĮy(t©»ng)Ą─ą┼Žó░▓╚½│²┴╦ąĶę¬╔µ╝░╣żśI(y©©)ūįäė╗»▀^│╠ųą╦∙╔µ╝░ĄĮĄ─«a(ch©Żn)ŲĘĪó╝╝ągĪó▓┘ū„ŽĄĮy(t©»ng)ĪóŠW(w©Żng)Įj╝▄śŗĄ╚ę“╦žŻ¼Ų¾śI(y©©)ūį╔ĒĄ─╣▄└Ē╦«ŲĮĖ³ų▒ĮėøQČ©┴╦ICS ŽĄĮy(t©»ng)Ą─š¹¾w▀\ŠSą¦╣¹ĪŻ▀z║ČĄ─╩Ū«öŪ░╬ęć°ŠW(w©Żng)Įj▀\ŠS¼F(xi©żn)īŹŻ¼øQČ©┴╦ć°ā╚(n©©i)ICS ŽĄĮy(t©»ng)Ą─░▓╚½▀\ŠSą¦╣¹▓ó▓╗└ĒŽļŻ¼░▓╚½’LļU┤µį┌ė┌╣▄└ĒĪó┼õų├Īó╝▄śŗĄ─Ė„éĆŁh(hu©ón)╣Ø(ji©”)ĪŻ

ĪĪĪĪĮĶĶbIT ░▓╚½ŅIė“ISO27001 ą┼Žó░▓╚½╣▄└Ē¾wŽĄ║═’LļU┐žųŲĄ─│╔╣”Įø(j©®ng)“ׯ¼ŠC║Ž╣żśI(y©©)┐žųŲŠW(w©Żng)Įj╠ž³cęį╝░╣żśI(y©©)Łh(hu©ón)Š│śI(y©©)äšŅÉą═ĪóĮM┐Ś┬Ü─▄Īó╬╗ų├Īó┘Y«a(ch©Żn)Īó╝╝ągĄ╚┐═ė^ę“╦žŻ¼ī”╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)śŗĮ©ICS ą┼Žó░▓╚½╣▄└Ē¾wŽĄŻ¼╩Ū┤_▒Ż╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ė▀ą¦ĘĆ(w©¦n)Č©▀\ąąĄ─└Ēšōę└ō■(j©┤)ĪŻ

ĪĪĪĪ╚²Īó╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)░▓╚½’LļUĘų╬÷

ĪĪĪĪ1Īó’LļUĘų╬÷

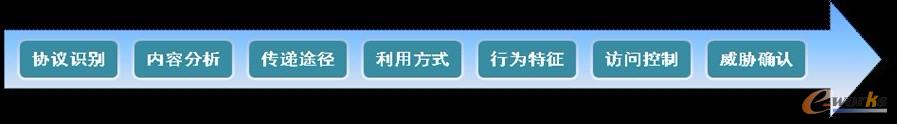

ĪĪĪĪ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)╩Ū╬ęć°ųžę¬╗∙ĄAįO╩®ūįäė╗»╔·«a(ch©Żn)Ą─╗∙ĄAĮM╝■Ż¼░▓╚½Ą─ųžę¬ąį┐╔ęŖę╗░▀Ż¼╚╗Č°╩▄ĄĮ║╦ą─╝╝ągŽ▐ųŲĪóŽĄĮy(t©»ng)ĮYśŗÅ═ļsĪó╚▒Ę”░▓╚½┼c╣▄└Ēś╦£╩Ą╚ųTČÓę“╦žė░ĒæŻ¼▀\ąąį┌ICSŽĄĮy(t©»ng)ųąĄ─öĄ(sh©┤)ō■(j©┤)╝░▓┘ū„ųĖ┴ŅļSĢr┐╔─▄įŌ╩▄üĒūįö│ī”ä▌┴”Īó╔╠śI(y©©)ķgšÖĪóŠW(w©Żng)ĮjĘĖū’łF╗’Ą─ŲŲē─ĪŻĖ∙ō■(j©┤)╣żą┼▓┐ĪČĻPė┌╝ėÅŖ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ą┼Žó░▓╚½╣▄└ĒĄ─═©ų¬ĪĘę¬Ū¾Ż¼╬ęć°╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ą┼Žó░▓╚½╣▄└ĒĄ─ųž³cŅIė“░³└©║╦įO╩®ĪóõōĶFĪóėą╔½Īó╗»╣żĪó╩»ė═╩»╗»ĪóļŖ┴”Īó╠ņ╚╗ÜŌĪóŽ╚▀MųŲįņĪó╦«└¹śą╝~ĪóŁh(hu©ón)Š│▒ŻūoĪóĶF┬ĘĪó│Ū╩ą▄ēĄ└Į╗═©Īó├±║ĮĪó│Ū╩ą╣®╦«╣®ÜŌ╣®¤ßęį╝░Ųõ╦¹┼cć°ėŗ├±╔·Šo├▄ŽÓĻPĄ─ŅIė“ĪŻ▀@ą®ŅIė“ųąĄ─╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ę╗Ą®įŌĄĮŲŲē─Ż¼▓╗āHĢ■ė░Ēæ«a(ch©Żn)śI(y©©)Įø(j©®ng)Ø·Ą─│ų└m(x©┤)░l(f©Ī)š╣Ż¼Ė³Ģ■ī”ć°╝ę░▓╚½įņ│╔Š▐┤¾Ą─ōp║”ĪŻ

ĪĪĪĪĄõą═╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)╚ļŪų╩┬╝■Ż║

ĪĪĪĪĪż2007─ĻŻ¼╣źō¶š▀╚ļŪų╝ė─├┤¾Ą─ę╗éĆ╦«└¹SCADA ┐žųŲŽĄĮy(t©»ng)Ż¼═©▀^░▓čbÉ║ęŌ▄ø╝■ŲŲē─┴╦ė├ė┌╚Ī╦«š{(di©żo)Č╚Ą─┐žųŲėŗ╦ŃÖCŻ╗

ĪĪĪĪĪż2008─ĻŻ¼╣źō¶š▀╚ļŪų▓©╠m─││Ū╩ąĄ─ĄžĶFŽĄĮy(t©»ng)Ż¼═©▀^ļŖęĢ▀b┐žŲ„Ė─ūā▄ēĄ└░ŌĄ└Ų„Ż¼ī¦ų┬4 ╣Ø(ji©”)▄ćĹ├ō▄ēŻ╗

ĪĪĪĪĪż2010─ĻŻ¼Ī░ŠW(w©Żng)Įj│¼╝ē╬õŲ„Ī▒Stuxnet ▓ĪČŠ═©▀^ßśī”ąįĄ─╚ļŪųICS ŽĄĮy(t©»ng)Ż¼ć└ųž═■├{ĄĮę┴└╩▓╝╩▓Ā¢║╦ļŖšŠ║╦Ę┤æ¬ČčĄ─░▓╚½▀\ĀIŻ╗

ĪĪĪĪĪż2011─ĻŻ¼║┌┐══©▀^╚ļŪųöĄ(sh©┤)ō■(j©┤)▓╔╝»┼c▒O(ji©Īn)┐žŽĄĮy(t©»ng)SCADAŻ¼╩╣Ą├├└ć°ę┴└¹ųZę┴ų▌│Ū╩ą╣®╦«ŽĄĮy(t©»ng)Ą─╣®╦«▒├įŌĄĮŲŲē─ĪŻ

ĪĪĪĪĘų╬÷┐╔ęį░l(f©Ī)¼F(xi©żn)Ż¼įņ│╔╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)░▓╚½’LļU╝ėäĪĄ─ų„ę¬įŁę“ėąā╔ĘĮ├µŻ║

ĪĪĪĪ╩ūŽ╚Ż¼é„Įy(t©»ng)╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─│÷¼F(xi©żn)Ģrķgę¬įńė┌╗ź┬ō(li©ón)ŠW(w©Żng)Ż¼╦³ąĶę¬▓╔ė├īŻė├Ą─ė▓╝■Īó▄ø╝■║══©ą┼ģf(xi©”)ūhŻ¼įOėŗ╔Žęį╬õ┴”░▓╚½×ķų„Ż¼╗∙▒Šø]ėą┐╝æ]╗ź┬ō(li©ón)╗ź═©╦∙▒žĒÜ┐╝æ]Ą─═©ą┼░▓╚½å¢Ņ}ĪŻ

ĪĪ

ĪĪĪĪŲõ┤╬Ż¼╗ź┬ō(li©ón)ŠW(w©Żng)╝╝ągĄ─│÷¼F(xi©żn)Ż¼ī¦ų┬╣żśI(y©©)┐žųŲŠW(w©Żng)Įjųą┤¾┴┐▓╔ė├═©ė├TCP/IP ╝╝ągŻ¼╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)┼cĖ„ĘNśI(y©©)䚎ĄĮy(t©»ng)Ą─ģf(xi©”)ū„│╔×ķ┐╔─▄Ż¼ė·╝ėųŪ─▄Ą─ICS ŠW(w©Żng)ĮjųąĖ„ĘNæ¬ė├Īó╣ż┐žįOéõęį╝░▐k╣½ė├PC ŽĄĮy(t©»ng)ųØuą╬│╔ę╗ÅłÅ═ļsĄ─ŠW(w©Żng)Įj═žōõĪŻ

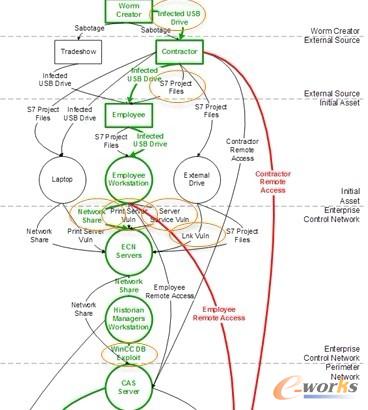

ĪĪĪĪāH╗∙ė┌╣ż┐žģf(xi©”)ūhūRäe┼c┐žųŲĄ─░▓╚½ĮŌøQĘĮ░Ėį┌ā╔ĘĮ├µę“╦žĄ─║Ž┴”Ž┬Ż¼ęč¤oĘ©ØMūŃą┬ą╬ä▌Ž┬ICS ŠW(w©Żng)Įj▀\ŠSę¬Ū¾Ż¼┤_▒Żæ¬ė├īė░▓╚½╩Ū«öŪ░ICSŽĄĮy(t©»ng)ĘĆ(w©¦n)Č©▀\ĀIĄ─╗∙▒ŠŪ░╠ßĪŻ└¹ė├╣ż┐žįOéõ┬®Č┤ĪóTCP/IP ģf(xi©”)ūh╚▒Ž▌Īó╣żśI(y©©)æ¬ė├┬®Č┤Ż¼╣źō¶š▀┐╔ęįßśī”ąįĄ─śŗĮ©Ė³╝ėļ[▒╬Ą─╣źō¶═©Ą└ĪŻęįStuxnet ╚õŽx×ķ└²Ż¼Ųõ│õĘų└¹ė├┴╦ę┴└╩▓╝╩▓Ā¢║╦ļŖšŠ╣ż┐žŠW(w©Żng)Įjųą╣żśI(y©©)PC ┼c┐žųŲŽĄĮy(t©»ng)┤µį┌Ą─░▓╚½┬®Č┤Ż©LIK ╬─╝■╠Ä└Ē┬®Č┤Īó┤“ėĪÖC┬®Č┤ĪóRPC ┬®Č┤ĪóWinCC ┬®Č┤ĪóS7 ĒŚ─┐╬─╝■┬®Č┤ęį╝░Autorun.inf ┬®Č┤Ż®Ż¼×ķ╣źō¶š▀╚ļŪų╠ß╣®┴╦Ų▀Ślļ[▒╬Ą─═©Ą└ĪŻ

łD4Ż║Stuxnet ╚õŽx▓ĪČŠé„▓źĄ─Ų▀Śl═ŠÅĮ

ĪĪĪĪ2Īó┤Ó╚§ąįĘų╬÷

ĪĪĪĪ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─░▓╚½ąį║═ųžę¬ąįų▒Įėė░ĒæĄĮć°╝ęæ(zh©żn)┬į░▓╚½īŹ╩®Ż¼Ą½×ķ╝µŅÖ╣żśI(y©©)æ¬ė├Ą─ł÷Š░║═ł╠(zh©¬)ąąą¦┬╩Ż¼į┌ūĘŪ¾ICS ŽĄĮy(t©»ng)Ė▀┐╔ė├ąį║═śI(y©©)äš▀B└m(x©┤)ąįĄ─▀^│╠ųąŻ¼ė├æ¶═∙═∙Ģ■▒╗äėĄ─ĮĄĄ═ICS ŽĄĮy(t©»ng)Ą─░▓╚½Ę└ė∙ąĶŪ¾ĪŻūRäeICS ┤µį┌Ą─’LļU┼c░▓╚½ļ[╗╝Ż¼īŹ╩®ŽÓæ¬Ą─░▓╚½▒ŻšŽ▓▀┬į╩Ū┤_▒ŻICS ŽĄĮy(t©»ng)ĘĆ(w©¦n)Č©▀\ąąĄ─ėąą¦╩ųČ╬ĪŻ

ĪĪĪĪĪż░▓╚½▓▀┬į┼c╣▄└Ē┴„│╠Ą─┤Ó╚§ąį

ĪĪĪĪūĘŪ¾┐╔ė├ąįČ°Ā▐╔³░▓╚½Ż¼▀@╩Ū║▄ČÓ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)┤µį┌Ųš▒ķ¼F(xi©żn)Ž¾Ż¼╚▒Ę”═Ļš¹ėąą¦Ą─░▓╚½▓▀┬į┼c╣▄└Ē┴„│╠╩Ū«öŪ░╬ęć°╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─ūŅ┤¾ļyŅ}Ż¼║▄ČÓęčĮø(j©®ng)īŹ╩®┴╦░▓╚½Ę└ė∙┤ļ╩®Ą─ICSŠW(w©Żng)Įj╚į╚╗Ģ■ę“×ķ╣▄└Ē╗“▓┘ū„╔ŽĄ─╩¦š`Ż¼įņ│╔ICS ŽĄĮy(t©»ng)│÷¼F(xi©żn)Øōį┌Ą─░▓╚½Č╠░ÕĪŻ└²╚ńŻ¼╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ųąĄ─ęŲäė┤µā”Įķ┘|(zh©¼)Ą─╩╣ė├║═▓╗ć└Ė±Ą─įLå¢┐žųŲ▓▀┬įĪŻ

ĪĪĪĪū„×ķą┼Žó░▓╚½╣▄└ĒĄ─ųžę¬ĮM│╔▓┐ĘųŻ¼ųŲČ©ØMūŃśI(y©©)äšł÷Š░ąĶŪ¾Ą─░▓╚½▓▀┬įŻ¼▓óę└ō■(j©┤)▓▀┬įųŲČ©╣▄└Ē┴„│╠Ż¼╩Ū┤_▒ŻICS ŽĄĮy(t©»ng)ĘĆ(w©¦n)Č©▀\ąąĄ─╗∙ĄAĪŻģóššNERC CIPĪóANSI/ISA-99ĪóIEC 62443Ą╚ć°ļHś╦£╩Ż¼─┐Ū░╬ęć°░▓╚½▓▀┬į┼c╣▄└Ē┴„│╠Ą─┤Ó╚§ąį▒Ē¼F(xi©żn)×ķŻ║

ĪĪĪĪĪż╚▒Ę”ICS Ą─░▓╚½▓▀┬įŻ╗

ĪĪĪĪĪż╚▒Ę”ICS Ą─░▓╚½┼Óė¢┼cęŌūR┼ÓB(y©Żng)Ż╗

ĪĪĪĪĪż╚▒Ę”░▓╚½╝▄śŗ┼cįOėŗ

ĪĪĪĪĪż╚▒Ę”Ė∙ō■(j©┤)░▓╚½▓▀┬įųŲČ©Ą─š²ęÄ(gu©®)Īó┐╔éõ░ĖĄ─░▓╚½┴„│╠Ż╗

ĪĪĪĪĪż╚▒Ę”ICS ░▓╚½īÅėŗÖCųŲŻ╗

ĪĪĪĪĪż╚▒ʔߜī”ICS Ą─śI(y©©)äš▀B└m(x©┤)ąį┼c×─ļy╗ųÅ═ėŗäØŻ╗

ĪĪĪĪĪż╚▒ʔߜī”ICS ┼õų├ūāĖ³╣▄└ĒĪŻ

ĪĪĪĪĪ∙╣ż┐žŲĮ┼_Ą─┤Ó╚§ąį

ĪĪĪĪļSų°TCP/IP Ą╚═©ė├ģf(xi©”)ūh┼cķ_░l(f©Ī)ś╦£╩ę²╚ļ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ż¼ķ_Ę┼Īó═Ė├„Ą─╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)═¼śė×ķ╬’┬ō(li©ón)ŠW(w©Żng)ĪóįŲėŗ╦ŃĪóęŲäė╗ź┬ō(li©ón)ŠW(w©Żng)Ą╚ą┬┼d╝╝ągŅIė“ķ_▒┘│÷ÅVķ¤Ą─ŽļŽ¾┐šķgĪŻ└Ēšō╔ŽĮ^ī”Ą─╬’└ĒĖ¶ļxŠW(w©Żng)Įjš²ę“×ķąĶŪ¾║═śI(y©©)äš─Ż╩ĮĄ─Ė─ūāČ°▓╗į┘ŪąīŹ┐╔ąąĪŻ

ĪĪĪĪ─┐Ū░Ż¼ČÓöĄ(sh©┤)ICS ŠW(w©Żng)ĮjāH═©▀^▓┐╩Ę└╗ē”üĒ▒ŻūC╣żśI(y©©)ŠW(w©Żng)Įj┼c▐k╣½ŠW(w©Żng)ĮjĄ─ŽÓī”Ė¶ļxŻ¼Ė„éĆ╣żśI(y©©)ūįäė╗»å╬į¬ų«ķg╚▒Ę”┐╔┐┐Ą─░▓╚½═©ą┼ÖCųŲŻ¼└²╚ń╗∙ė┌DCOM ŠÄ│╠ęÄ(gu©®)ĘČĄ─OPC Įė┐┌Äū║§▓╗┐╔─▄╩╣ė├é„Įy(t©»ng)Ą─IT Ę└╗ē”üĒ┤_▒ŻŲõ░▓╚½ąįĪŻöĄ(sh©┤)ō■(j©┤)╝ė├▄ą¦╣¹▓╗╝čŻ¼╣żśI(y©©)┐žųŲģf(xi©”)ūhĄ─ūRäe─▄┴”▓╗└ĒŽļŻ¼╝ėų«╚▒Ę”ąąśI(y©©)ś╦£╩ęÄ(gu©®)ĘČ┼c╣▄└ĒųŲČ╚Ż¼╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─░▓╚½Ę└ė∙─▄┴”╩«ĘųėąŽ▐ĪŻ

ĪĪĪĪų╝į┌▒ŻūoļŖ┴”╔·«a(ch©Żn)┼cĮ╗═©▀\▌ö┐žųŲŽĄĮy(t©»ng)░▓╚½Ą─ć°ļHś╦£╩NERC CIP ├„┤_ę¬Ū¾Ż¼īŹ╩®░▓╚½▓▀┬į┤_▒Ż┘Y«a(ch©Żn)░▓╚½╩Ū┤_▒Ż┐žųŲŽĄĮy(t©»ng)ĘĆ(w©¦n)Č©▀\ąąĄ─ūŅ╗∙▒Šę¬Ū¾ĪŻīóŠ▀ėąŽÓ═¼╣”─▄║═░▓╚½ę¬Ū¾Ą─┐žųŲįOéõäØĘųĄĮ═¼ę╗ģ^(q©▒)ė“Ż¼ģ^(q©▒)ė“ų«ķgł╠(zh©¬)ąą╣▄Ą└═©ą┼Ż¼═©▀^┐žųŲģ^(q©▒)ė“ķg╣▄Ą└ųąĄ─═©ą┼ā╚(n©©i)╚▌╩Ū─┐Ū░╣żśI(y©©)┐žųŲŅIė“Ųš▒ķ▒╗šJ┐╔Ą─░▓╚½Ę└ė∙┤ļ╩®ĪŻ

ĪĪĪĪ┴Ēę╗ĘN╚▌ęū║÷┬įĄ─Ūķør╩ŪŻ¼ė╔ė┌▓╗═¼ąąśI(y©©)Ą─æ¬ė├ł÷Š░▓╗═¼Ż¼Ųõī”ė┌╣”─▄ģ^(q©▒)ė“Ą─äØĘų║═░▓╚½Ę└ė∙Ą─ę¬Ū¾ę▓Ė„▓╗ŽÓ═¼Ż¼Č°ī”ė┌└¹ė├ßśī”ąį═©ą┼ģf(xi©”)ūh┼cæ¬ė├īėģf(xi©”)ūhĄ─┬®Č┤üĒé„▓źĄ─É║ęŌ╣źō¶ąą×ķĖ³╩Ū¤o─▄×ķ┴”ĪŻĖ³×ķć└ųžĄ─╩Ū╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─čaČĪ╣▄└Ēą¦╣¹╩╝ĮK¤oĘ©┴Ņ╚╦ØMęŌŻ¼┐╝æ]ĄĮICS čaČĪ╔²╝ē╦∙┤µį┌Ą─▀\ąąŲĮ┼_┼c▄ø╝■░µ▒ŠŽ▐ųŲŻ¼ęį╝░ŽĄĮy(t©»ng)┐╔ė├ąį┼c▀B└m(x©┤)ąįĄ─ė▓ąįę¬Ū¾Ż¼ICS ŽĄĮy(t©»ng)╣▄└ĒåTĮ^▓╗Ģ■▌pęū░▓čbĘŪICS įOéõųŲįņ╔╠ųĖČ©Ą─╔²╝ēčaČĪĪŻ┼c┤╦═¼ĢrŻ¼╣żśI(y©©)ŽĄĮy(t©»ng)čaČĪäė▌m░ļ─ĻĄ─čaČĪ░l(f©Ī)▓╝ų▄Ų┌Ż¼ę▓ūī╣źō¶š▀ėą▌^ČÓĄ─ĢrķgüĒ└¹ė├ęč┤µį┌┬®Č┤░l(f©Ī)Ų╣źō¶ĪŻų°├¹Ą─╣żśI(y©©)ūįäė╗»┼c┐žųŲįOéõ╠ß╣®╔╠╬„ķTūėŠ═į°ę“┬®Č┤╣½▓╝▓╗╝░ĢrČ°’¢╩▄┘|(zh©¼)ę╔ĪŻ

ĪĪĪĪō■(j©┤)Į╔ĮŠW(w©Żng)ĮjŲ¾śI(y©©)░▓╚½╩┬śI(y©©)▓┐Įy(t©»ng)ėŗŻ¼2010-2011 ─ĻķgŻ¼ęč┤_šJĄ─ßśī”╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)╣źō¶Ż¼Å─╣źō¶┤·┤aé„▓źĄĮśė▒Š▒╗Öz£y┤_šJŻ¼é„Įy(t©»ng)Ą─░▓╚½Ę└ė∙ÖCųŲ═©│ŻąĶę¬2 éĆį┬ū¾ėęĄ─ĢrķgŻ¼Č°ī”ė┌└²╚ńStuxnet ╗“Ė³ļ[▒╬Ą─Duqu ▓ĪČŠŻ¼ŲõØōĘ³Ų┌Ė³╩ŪķL▀_░ļ─Ļų«Š├ĪŻ¤ošō╩Ūßśī”╣żśI(y©©)ŽĄĮy(t©»ng)Ą─╣źō¶╩┬╝■Ż¼▀Ć╩ŪĖ³ļ[▒╬Ūę│ų└m(x©┤)═■├{Ą─APT ╣źō¶ąą×ķŻ¼╗∙ė┌║┌├¹å╬╗“å╬ę╗╠žš„▒╚ī”Ą─ą┼Žó░▓╚½ĮŌøQĘĮ░ĖČ╝¤oĘ©ėąą¦Ę└ė∙Ż¼Ė³▓╗꬚f└¹ė├0day ┬®Č┤Ą─╣źō¶ąą×ķĪŻČ°IT ŅIė“ÅVĘ║▓╔ė├Ą─ų„äėĘ└ė∙╝╝ągŻ¼ę“×ķŲõ┤µį┌▌^┤¾Ą─š`Üó’LļUŻ¼▓ó▓╗▀mė├ė┌╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─Ė▀ąį─▄ū„śI(y©©)ĪŻ─┐Ū░Ż¼╬©ėą╗∙ė┌░ū├¹å╬ÖCųŲĄ─░▓╚½▒O(ji©Īn)£y╝╝ąg╩Ū▒╗╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ė├æ¶Ųš▒ķ╚╬║╬Ą─ĮŌøQĘĮ░ĖĪŻ

ĪĪĪĪĪ∙ŠW(w©Żng)ĮjĄ─┤Ó╚§ąį

ĪĪĪĪ═©ė├ęį╠½ŠW(w©Żng)╝╝ągĄ─ę²╚ļūīICS ūāĄ├ųŪ─▄Ż¼ę▓ūī╣żśI(y©©)┐žųŲŠW(w©Żng)Įjė·░l(f©Ī)═Ė├„Īóķ_Ę┼Īó╗ź┬ō(li©ón)Ż¼TCP/IP ┤µį┌Ą─═■├{═¼śėĢ■į┌╣żśI(y©©)ŠW(w©Żng)Įjųąųž¼F(xi©żn)ĪŻ┤╦═ŌŻ¼╣żśI(y©©)┐žųŲŠW(w©Żng)ĮjĄ─īŻī┘┐žųŲģf(xi©”)ūhĖ³×ķ╣źō¶š▀╠ß╣®┴╦┴╦ĮŌ╣żśI(y©©)┐žųŲŠW(w©Żng)Įjā╚(n©©i)▓┐Łh(hu©ón)Š│Ą─ÖCĢ■ĪŻ┤_▒Ż╣żśI(y©©)ŠW(w©Żng)ĮjĄ─░▓╚½ĘĆ(w©¦n)Č©▀\ĀIŻ¼▒žĒÜßśī”ICS ŠW(w©Żng)ĮjŁh(hu©ón)Š│▀MąąīŹĢr«É│Żąą×ķĄ─Ī░░l(f©Ī)¼F(xi©żn)ĪóÖz£yĪóŪÕ│²Īó╗ųÅ═ĪóīÅėŗĪ▒ę╗¾w╗»Ą─▒ŻšŽÖCųŲĪŻ«öŪ░ICS ŠW(w©Żng)Įjų„ꬥ─┤Ó╚§ąį╝»ųą¾w¼F(xi©żn)×ķŻ║

ĪĪĪĪĪż▀ģĮń░▓╚½▓▀┬į╚▒╩¦Ż╗

ĪĪĪĪĪżŽĄĮy(t©»ng)░▓╚½Ę└ė∙ÖCųŲ╚▒╩¦Ż╗

ĪĪĪĪĪż╣▄└ĒųŲČ╚╚▒╩¦╗“▓╗═Ļ╔ŲŻ╗

ĪĪĪĪĪżŠW(w©Żng)Įj┼õų├ęÄ(gu©®)ĘČ╚▒╩¦Ż╗

ĪĪĪĪĪż▒O(ji©Īn)┐ž┼cæ¬╝▒Ēææ¬ųŲČ╚╚▒╩¦Ż╗

ĪĪĪĪĪżŠW(w©Żng)Įj═©ą┼▒ŻšŽÖCųŲ╚▒╩¦Ż╗

ĪĪĪĪĪż¤oŠĆŠW(w©Żng)ĮjĮė╚ļšJūCÖCųŲ╚▒╩¦Ż╗

ĪĪĪĪĪż╗∙ĄAįO╩®┐╔ė├ąį▒ŻšŽÖCųŲ╚▒╩¦ĪŻ

ĪĪĪĪ3ĪóØōį┌═■├{Ęų╬÷

ĪĪĪĪū„×ķć°╝ęĻPµI╗∙ĄAįO╩®ūįäė╗»┐žųŲĄ─╗∙▒ŠĮM│╔▓┐ĘųŻ¼ė╔ė┌Ųõ│ą▌dų°║Ż┴┐Ą─▓┘ū„öĄ(sh©┤)ō■(j©┤)Ż¼▓ó┐╔ęį═©▀^┤█Ė─▀ē▌ŗ┐žųŲŲ„┐žųŲųĖ┴ŅČ°īŹ¼F(xi©żn)ī”─┐ś╦┐žųŲŽĄĮy(t©»ng)Ą─╣źō¶Ż¼ßśī”╣żśI(y©©)┐žųŲŠW(w©Żng)ĮjĄ─Č©Ž“╣źō¶─┐Ū░š²│╔×ķö│ī”ä▌┴”║═ŠW(w©Żng)ĮjĘĖū’╝»łFīŹ╩®ØB═ĖŠ╚Ī└¹ęµĄ─ųž³cī”Ž¾ĪŻ╔įėą▓╗╔„Š═ėą┐╔─▄ī”╔µ╝░ć°ėŗ├±╔·Ą─ųžę¬╗∙ĄAįO╩®įņ│╔ōp║”ĪŻ┐╔ī¦ų┬ICS ŽĄĮy(t©»ng)įŌ╩▄ŲŲē─Ą─═■├{ų„ę¬ėąŻ║

ĪĪĪĪĪż┐žųŲŽĄĮy(t©»ng)░l(f©Ī)╔·Š▄Į^Ę■䚯╗

ĪĪĪĪĪżŽ“┐žųŲŽĄĮy(t©»ng)ūó╚ļÉ║ęŌ┤·┤aŻ╗

ĪĪĪĪĪżī”┐╔ŠÄ│╠┐žųŲŲ„▀MąąĘŪĘ©▓┘ū„Ż╗

ĪĪĪĪĪżī”¤oŠĆAP ▀MąąØB═ĖŻ╗

ĪĪĪĪĪż╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)┤µį┌┬®Č┤Ż╗

ĪĪĪĪĪżÕeš`Ą─▓▀┬į┼õų├Ż╗

ĪĪĪĪĪż╚╦åT╝░┴„│╠┐žųŲ▓▀┬į╚▒╩¦ĪŻ

ĪĪĪĪ╦─Īó╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)░▓╚½╣▄└Ē¾wŽĄ

ĪĪĪĪą┼Žó╗»┼c╣żśI(y©©)╗»╔ŅČ╚╚┌║ŽĄ─Į±╠ņŻ¼¤ošō╩ŪĻP║§ć°ėŗ├±╔·Ą─ļŖ┴”Īó╩»╗»Īó╦«└¹ĪóĶF┬ĘĪó├±║ĮĄ╚╗∙ĄA▒ŻšŽąąśI(y©©)Ż¼▀Ć╩ŪųØu│╔ęÄ(gu©®)─ŻĄ─╬’┬ō(li©ón)ŠW(w©Żng)ĪóęŲäė╗ź┬ō(li©ón)ŠW(w©Żng)Ą╚ą┬ą═ąąśI(y©©)Ż¼Į╗╗źęč│╔ICS ŽĄĮy(t©»ng)Ą─ųžę¬╠žąįĪŻ╗ź┬ō(li©ón)┼cĮ╗╗ź¾w“×╠ß╔²Ą─═¼ĢrŻ¼═■├{ę▓į┌┼c╚šŠŃį÷ĪŻ

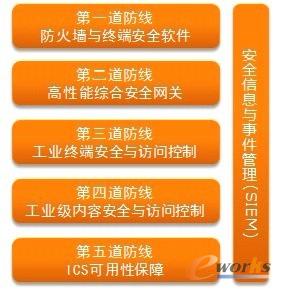

ĪĪĪĪ─┐Ū░╬ęć°ICS ŽĄĮy(t©»ng)Ą─ą┼Žó░▓╚½╣▄└Ē╚į┤µį┌ųTČÓå¢Ņ}Ż¼└²╚ńŻ¼┤¾ą═ųŲįņąąśI(y©©)Ųš▒ķ┤µį┌ę“įOéõ╩╣ė├Ģrķg▌^ķLŻ¼░▓╚½Ę└ūo─▄┴”╚▒╩¦Ą╚å¢Ņ}Ż╗Č°į┌ųT╚ń╩»╗»ļŖ┴”Ą╚ųžę¬╗∙ĄAįO╩®▒ŻšŽąąśI(y©©)Ż¼ėųę“×ķæ¬ė├║═ą┬╝╝ągĄ─Ė³╠µŻ¼║Ż┴┐Ą─Ęų▓╝╩Į┐žųŲĮM╝■┼cśI(y©©)äšå╬į¬Č╝ūīļŖ┴”┐žųŲŠW(w©Żng)ĮjūāĄ├ė·░l(f©Ī)Å═ļsŻ¼į┌┐╔ė├ąį├µŪ░░▓╚½Ę└ė∙ÖCųŲļy├Ō│÷¼F(xi©żn)╩Ķ┬®ĪŻę“┤╦Ż¼į┌ģóššć°ļH┴„ąąś╦£╩ęį╝░╬ęć°╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)╦∙┤µį┌Ą─Š▀¾w░▓╚½’LļUĄ╚ę“╦žŻ¼ę╗ĘN╗∙ė┌ĮKČ╦┐╔ė├ąį║═░▓╚½ąį╝µŅÖĄ─┐žųŲŽĄĮy(t©»ng)░▓╚½ĮŌøQĘĮ░Ė▒╗╠ß│÷Ż¼ė├ęįÅ─═■├{╚ļŪųĄ─Ė∙į┤ØMūŃ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─░▓╚½ąĶŪ¾ĪŻ

ĪĪĪĪ╗∙ė┌ĮKČ╦Ą─╣żśI(y©©)ŽĄĮy(t©»ng)░▓╚½Ę└ė∙¾wŽĄ

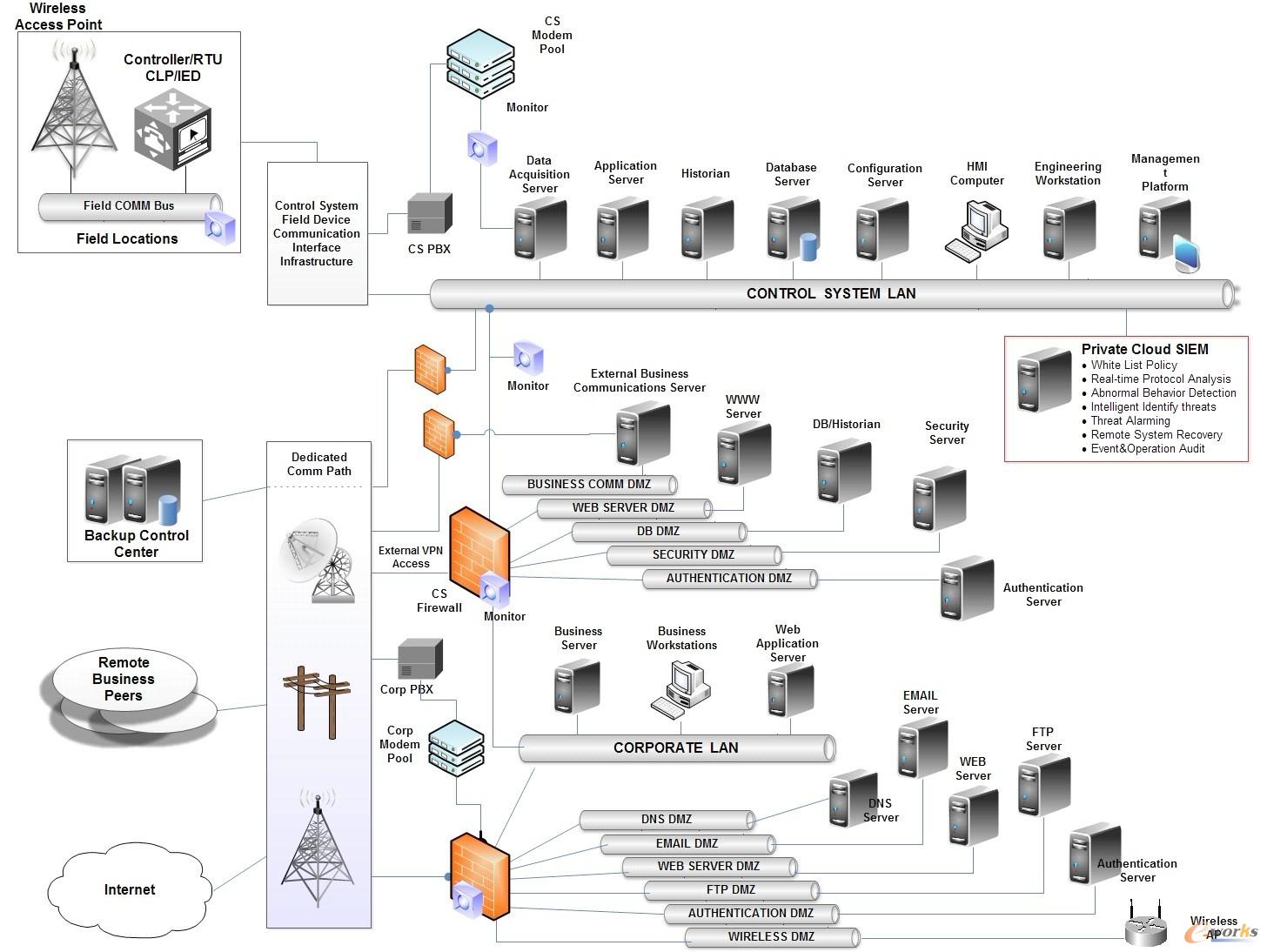

ĪĪĪĪ╣żśI(y©©)ŠW(w©Żng)Įjųą═¼Ģr┤µį┌▒ŻšŽ╣żśI(y©©)ŽĄĮy(t©»ng)Ą─╣żśI(y©©)┐žųŲŠW(w©Żng)Įj║═▒ŻšŽ╔·«a(ch©Żn)Įø(j©®ng)ĀIĄ─▐k╣½ŠW(w©Żng)ĮjŻ¼┐╝æ]ĄĮ▓╗═¼śI(y©©)äšĮKČ╦Ą─░▓╚½ąį┼c╣╩šŽ╚▌╚╠│╠Č╚Ą─▓╗═¼Ż¼ī”ŲõĘ└ė∙Ą─▓▀┬į║═▒ŻšŽ┤ļ╩®æ¬įō░┤ššĄ╚╝ē▀MąąäØĘųŻ¼īŹ╩®Ęųīė┤╬Ą─┐v╔ŅĘ└ė∙¾wŽĄĪŻ

ĪĪĪĪ░┤ššśI(y©©)äš┬Ü─▄║═░▓╚½ąĶŪ¾Ą─▓╗═¼Ż¼╣żśI(y©©)ŠW(w©Żng)Įj┐╔äØĘų×ķęįŽ┬ÄūéĆģ^(q©▒)ė“Ż║

ĪĪĪĪĪżØMūŃ▐k╣½ĮKČ╦śI(y©©)äšąĶꬥ─▐k╣½ģ^(q©▒)ė“Ż╗

ĪĪĪĪĪżØMūŃį┌ŠĆśI(y©©)äšąĶę¬DMZ ģ^(q©▒)ė“Ż╗

ĪĪĪĪĪżØMūŃICS ╣▄└Ē┼c▒O(ji©Īn)┐žąĶꬥ─╣▄└Ēģ^(q©▒)ė“Ż╗

ĪĪĪĪĪżØMūŃūįäė╗»ū„śI(y©©)ąĶꬥ─┐žųŲģ^(q©▒)ė“ĪŻ

ĪĪĪĪßśī”▓╗═¼ģ^(q©▒)ė“ķgöĄ(sh©┤)ō■(j©┤)═©ą┼░▓╚½║═š¹¾wą┼Žó╗»Į©įOę¬Ū¾Ż¼īŹ╩®╣żśI(y©©)┐žųŲŠW(w©Żng)Įj░▓╚½Į©įOŻ¼╩ūŽ╚ąĶę¬ßśī”ICS ŠW(w©Żng)Įj╣▄└ĒĄ─ĻPµIģ^(q©▒)ė“?q©▒)Ź╩®┐╔┐┐Ą─▀ģĮń░▓╚½▓▀┬įŻ¼īŹ¼F(xi©żn)Ęųīė╝ēĄ─┐v╔Ņ░▓╚½Ę└ė∙▓▀┬įŻ¼Ąųė∙Ė„ĘNęčų¬Ą─╣źō¶═■├{ĪŻ

łD5Ż║╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)▀ģĮńĘ└ė∙╦╝Žļ

ĪĪĪĪĪ∙▐k╣½ŠW(w©Żng)ĮjĮKČ╦Ą─░▓╚½Ę└ė∙

ĪĪĪĪ▐k╣½ŠW(w©Żng)ĮjŽÓī”ė┌╣żśI(y©©)┐žųŲŠW(w©Żng)Įj╩Ūķ_Ę┼Ż¼Ųõ░▓╚½Ę└ė∙Ą─║╦ą─╩Ū┤_▒ŻĖ„ĘN▐k╣½śI(y©©)äšĮKČ╦Ą─░▓╚½ąį║═┐╔ė├ąįŻ¼ęį╝░╗∙ė┌ĮKČ╦╩╣ė├š▀Ą─ĮŪ╔½īŹ╩®įLå¢┐žųŲ▓▀┬įĪŻ▐k╣½ŠW(w©Żng)Įję▓╩ŪūŅ╚▌ęū╩▄ĄĮ╣źō¶š▀╣źō¶▓óīŹ╩®▀Mę╗▓ĮČ©Ž“╣źō¶Ą─ś“Ņ^▒żŻ¼īŹ╩®ėąą¦Ą─▐k╣½ŠW(w©Żng)ĮjĮKČ╦░▓╚½▓▀┬į┐╔ūŅ┤¾Ž▐Č╚Ą─Ąųė∙ßśī”ICS ŽĄĮy(t©»ng)Ą─ŲŲē─ĪŻ▐k╣½ŠW(w©Żng)Įj═©ė├ĮKČ╦░▓╚½Ę└ė∙─▄┴”Į©įO░³└©Ż║

ĪĪĪĪĪż▓ĪČŠĪó─Š±RĄ╚═■├{ŽĄĮy(t©»ng)š²│Ż▀\ąąÉ║ęŌ▄ø╝■Ę└ė∙─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌░ū├¹å╬Ą─É║ęŌąą×ķ░l(f©Ī)¼F(xi©żn)┼cÖz£y─▄┴”Ż╗

ĪĪĪĪĪżĮKČ╦æ¬ė├┐žųŲ┼cīÅėŗ─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌ĮŪ╔½Ą─įLå¢┐žųŲ─▄┴”Ż╗

ĪĪĪĪĪżŽĄĮy(t©»ng)┬®Č┤Ą─Öz£y┼cą▐Å═─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌ŽĄĮy(t©»ng)«É│ŻĄ─╗ųÅ═─▄┴”Ż╗

ĪĪĪĪĪż═ŌįOĄ─╣▄└Ē┼c┐žųŲ─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌ĮKČ╦ąą×ķ┼c╩┬╝■Ą─īÅėŗ─▄┴”Ż╗

ĪĪĪĪĪżĮKČ╦░▓╚½Ą─æ¬╝▒Ēææ¬─▄┴”ĪŻ

ĪĪĪĪĪ∙╣żśI(y©©)┐žųŲŠW(w©Żng)ĮjĮKČ╦Ą─░▓╚½Ę└ė∙

ĪĪĪĪ╣żśI(y©©)┐žųŲŠW(w©Żng)ĮjŠ▀ėą├„’@Ą─¬Üėą╠žąįŻ¼Ųõ░▓╚½Ę└ė∙Ą─║╦ą─╩Ū┤_▒Ż┐žųŲŽĄĮy(t©»ng)┼c▒O(ji©Īn)┐žŽĄĮy(t©»ng)Ą─┐╔ė├ąįŻ¼ęį╝░ßśī”ICS ŽĄĮy(t©»ng)┼c╣▄└ĒåTĪóICS ŽĄĮy(t©»ng)ā╚(n©©i)▓┐ūįäė╗»┐žųŲĮM╝■ķgĄ─įLå¢┐žųŲ▓▀┬įĪŻ═¼ĢrąĶę¬┤_▒Ż┐žųŲŽĄĮy(t©»ng)į┌░l(f©Ī)╔·«É│Ż╗“░▓╚½╩┬╝■ĢrŻ¼─▄ē“į┌▓╗ė░ĒæŽĄĮy(t©»ng)┐╔ė├ąįĄ─ŪķørŽ┬Ż¼Ä═ų·╣▄└ĒåT┐ņ╦┘Č©╬╗░▓╚½╣╩šŽ³cĪŻ

ĪĪĪĪį┌┤_▒Ż┐žųŲŽĄĮy(t©»ng)┐╔ė├ąįĄ─Ū░╠ߎ┬Ż¼╣żśI(y©©)┐žųŲŠW(w©Żng)ĮjĮKČ╦░▓╚½Ę└ė∙─▄┴”Į©įOąĶę¬ū÷ĄĮ╚ńŽ┬ÄūéĆĘĮ├µŻ║

ĪĪĪĪĪż╗∙ė┌ąąśI(y©©)ūŅ╝čīŹ█`ś╦£╩Ą─║ŽęÄ(gu©®)▒ŻūC─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌░ū├¹å╬▓▀┬įĄ─┐žųŲĮKČ╦É║ęŌ▄ø╝■Ę└ė∙─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌░ū├¹å╬Ą─É║ęŌ╬┤ų¬ąą×ķ░l(f©Ī)¼F(xi©żn)┼cÖz£y─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌ICS ģf(xi©”)ūhĄ─ā╚(n©©i)╚▌▒O(ji©Īn)£y─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌┐žųŲŽĄĮy(t©»ng)Ą─┬®Č┤╝░═■├{Ę└ė∙─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌┐╔ė├ąįĄ─ūŅąĪ═■├{╚▌╚╠─Żą═Į©įO─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌╩┬╝■┼cąą×ķĄ─īÅėŗ─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌┐╔ė├ąįĄ─ŽĄĮy(t©»ng)čaČĪą▐Å═─▄┴”Ż╗

ĪĪĪĪĪżĮKČ╦░▓╚½Ą─æ¬╝▒Ēææ¬─▄ĪŻ

ĪĪĪĪĪ∙╣żśI(y©©)ŠW(w©Żng)ĮjĮKČ╦░▓╚½╣▄┐žŲĮ┼_Į©įO

ĪĪĪĪ│õĘų┴╦ĮŌ┐žųŲĮKČ╦┼cśI(y©©)äšĮKČ╦Ą─░▓╚½─▄┴”Į©įOęÄ(gu©®)ĘČ┼c╣”─▄Ż¼╩ŪśŗĮ©Ė▀ąį─▄░▓╚½╩┬╝■īÅėŗ┼c╣▄└Ē▀\ŠSŲĮ┼_─Żą═Ą─Ū░╠߯¼ę▓╩ŪīŹ¼F(xi©żn)╣żśI(y©©)ŠW(w©Żng)Įjųąī”Ęų▓╝╩Į┐žųŲŽĄĮy(t©»ng)ĪóöĄ(sh©┤)ō■(j©┤)▓╔╝»ŽĄĮy(t©»ng)Īó▒O(ji©Īn)┐žŽĄĮy(t©»ng)Ą─Įy(t©»ng)ę╗▒O(ji©Īn)┐žĪóŅAŠ»║═░▓╚½Ēææ¬Ą─╗∙ĄAŲĮ┼_ĪŻ░▓╚½╣▄┐žŲĮ┼_▓╗āH╩ŪīŹ╩®╣żśI(y©©)öĄ(sh©┤)ō■(j©┤)▓╔╝»║═▒O(ji©Īn)┐žā╚(n©©i)╚▌Ą─ģRŠ█ųąą─Ż¼╗∙ė┌ICS ░▓╚½═■├{Ą─ų¬ūRÄņĘ┬šµ─ŻēKŻ¼Ė³┐╔īŹĢrī”Öz£yĄĮĄ─«É│Ż╗“╬┤╩┌ÖÓįLå¢▀Mąą║╦▓ķįu╣└Ż¼▓óīó’LļU═©▀^Č╠ą┼ĪóÓ]╝■Ą╚ĘĮ╩Įī”╣▄└ĒåTĖµŠ»ĪŻ

ĪĪĪĪ×ķ┤_▒Ż░▓╣▄ŲĮ┼_Ą─┐╔ė├ąį║═Ģrą¦ąįŻ¼┐╔╗∙ė┌įŲėŗ╦Ń┼c╠ōöM╗»╝╝ągī”╣▄└ĒŲĮ┼_▀MąąĮ©įOŻ¼─┐Ū░▌^│╔╩ņĄ─╦ĮėąįŲ░▓╚½╝╝ągĪó╠ōöMĮKČ╦╣▄└Ē╝╝ągĪóöĄ(sh©┤)ō■(j©┤)×─éõ╝╝ągŻ¼Č╝┐╔×ķICS ŽĄĮy(t©»ng)Įy(t©»ng)ę╗╣▄└Ē╠ß╣®┴╝ąįĄ─╝╝ągų¦ō╬ĪŻį┌┐═æ¶Č╦ŽĄĮy(t©»ng)┘Yį┤ā×(y©Łu)╗»ĘĮ├µŻ¼Ž╚▀MĄ─╦ĮėąįŲŲĮ┼_┐╔īóą┼ŽóĮKČ╦Ę▒ųžĄ─╣”─▄žō▌d▀węŲĄĮįŲČ╦ł╠(zh©¬)ąąŻ¼×ķŽĄĮy(t©»ng)Ą─ĻPµIæ¬ė├╠ß╣®īÜ┘FĄ─ėŗ╦Ń┘Yį┤Ż¼īŹ¼F(xi©żn)╣żśI(y©©)ŽĄĮy(t©»ng)š{(di©żo)Č╚┼cėŗ╦Ń┘Yį┤Ą─ūŅ┤¾└¹ė├ĪŻ

ĪĪĪĪ┴Ēę╗ĘĮ├µŻ¼╣żśI(y©©)ŽĄĮy(t©»ng)░▓╚½╣▄└Ē¾wŽĄ▀Ćæ¬įōŠ▀éõæ¬ė├ąą×ķĘų╬÷┼cīW┴Ģ─▄┴”Ż¼└²╚ńī”ŽĄĮy(t©»ng)ąį─▄Ą─«É│ŻÖz£y─Żą═Īó╣żśI(y©©)ŽĄĮy(t©»ng)ģf(xi©”)ūhĄ─ā╚(n©©i)╚▌ūRäe─Żą═ĪóOPC ĮM╝■Ą─š{(di©żo)ė├ęÄ(gu©®)ät─Żą═Īóęį╝░═ŌįO║═WIFI Ą─īÅėŗł¾Š»─Żą═Ą╚ĪŻų¬ūRÄņ║═Ė„ĘNĘų╬÷─Żą═Ą─Į©┴óļx▓╗ķ_ī”ė├æ¶╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─└ĒĮŌ║═«a(ch©Żn)śI(y©©)╣źō¶╩┬╝■┼c┌ģä▌Ą─Ė·█ÖĘų╬÷蹊┐ĪŻ

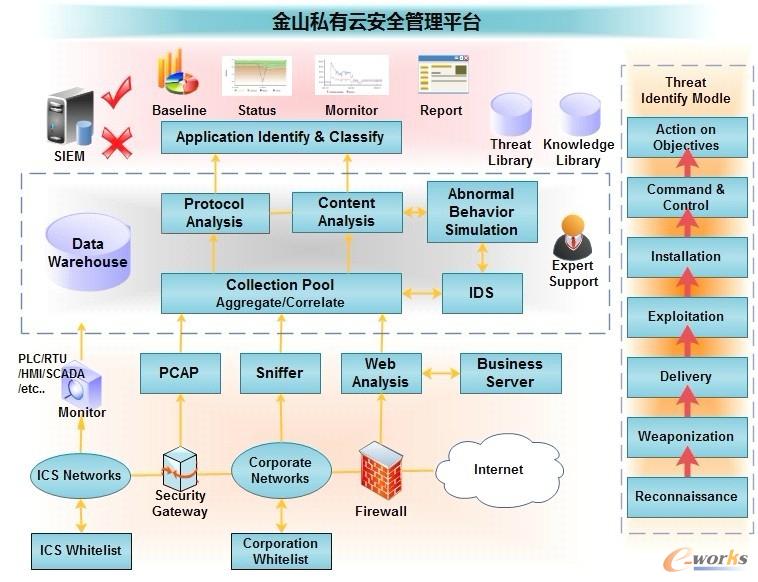

ĪĪĪĪų╗ėąīó╔µ╝░ĄĮ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ė„éĆŁh(hu©ón)Š│Ą─ĻPµI▀\ŠS▒ŻšŽ’LļU³c║═ūŅ╗∙▒ŠĄ─▀\ŠSąĶŪ¾ęÄ(gu©®)ĘČ╗»Īó┴„│╠╗»Ż¼▓┼─▄×ķICS ŽĄĮy(t©»ng)īŹ╩®┐╔ąąĄ─’LļU┐žųŲ╗∙ŠĆŻ¼īŹ¼F(xi©żn)ęįė├æ¶×ķ║╦ą─Ą─ų„äė═■├{Ę└ė∙┼c▀\ŠS▒ŻšŽ¾wŽĄĪŻ

ĪĪĪĪģóššNIST ūŅą┬░l(f©Ī)▓╝Ą─ĪČ╣żśI(y©©)ŽĄĮy(t©»ng)░▓╚½ųĖ─ŽĪĘėąĻPICS ŽĄĮy(t©»ng)┐v╔ŅĘ└ė∙¾wŽĄ╝▄śŗĄ─Į©ūhŻ¼═©▀^ę²╚ļ╗∙ė┌╦ĮėąįŲ╝╝ągĄ─ĮKČ╦░▓╚½╣▄└Ē¾wŽĄŻ¼īŹ¼F(xi©żn)┐═æ¶Č╦ĪóĘ■äšČ╦Īó╠Įßśī”╣żśI(y©©)ŠW(w©Żng)ĮjųąĻPµIą┼ŽóĮKČ╦║═ĻPµIæ¬ė├Ą─īŹĢrĘų╬÷┼cīÅėŗĪŻ

łD6Ż║╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)░▓╚½╝▄śŗ

ĪĪĪĪę╗ĘN╗∙ė┌╦ĮėąįŲ╝╝ągĄ─ICS═■├{ūRäe─Żą═

ĪĪĪĪ─┐Ū░Ż¼╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)’LļUūRäe─Żą═Ą─īŹ¼F(xi©żn)ų„ę¬ėąā╔ĘNĘĮ╩ĮŻ║╗∙ė┌ICS ŠW(w©Żng)ĮjĄ─ģf(xi©”)ūhūRäe’LļU─Żą═Ż╗╗∙ė┌ICS ŽĄĮy(t©»ng)╠žš„Ą─Ę┬šµ┐žųŲ─Żą═ĪŻŲõ║╦ą─įOėŗ╦╝Žļ═©│Ż╩Ū═©▀^ūRäeICS ŠW(w©Żng)Įj═©ė├╝░īŻī┘ģf(xi©”)ūhā╚(n©©i)╚▌Ż¼▓óĖ∙ō■(j©┤)Ųõųą░³║¼Ą─ų„Å─ĻPŽĄĪóįLå¢┐žųŲĪóąą×ķ╠žš„Īóé„▀f═ŠÅĮĪóExploitĘĮ╩ĮĪó├³┴ŅšłŪ¾Ą╚ą┼Žó╠ß╚ĪĘŪĘ©╠žš„Ż¼ūŅ║¾═©▀^╝ėÖÓĄ─ĘĮ╩Į┼ąöÓ═■├{╩Ūʱ┤µį┌ĪŻ

łD7Ż║é„Įy(t©»ng)Ą─’LļUūRäe

ĪĪĪĪ╚╗Č°Ż¼Ė³Š▀ßśī”ąįĪóļ[▒╬ąįĄ─APT ╣źō¶ąą×ķĄ─│÷¼F(xi©żn)Ż¼é„Įy(t©»ng)ICS ’LļUūRäe─Żą═į÷╝ė┴╦įSČÓ▓╗┤_Č©Ą─ę“╦žĪŻ═©▀^ī”APT ╣źō¶╩┬╝■Īó╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)╣▄└ĒąĶŪ¾Ą─Ęų╬÷Ż¼╬ęéā┐╔ęįŪÕ╬·Ą─┐┤ĄĮŻ¼į┌┤_▒ŻICS ┐╔ė├ąįĄ─Ū░╠ߎ┬Ż¼CS ĮM╝■Ą─╬┤╣½ķ_┬®Č┤Ż¼╩▄ą┼Ą─║ŽĘ©┐žųŲ┬ĘÅĮŻ¼OPCĄ─š{(di©żo)Č╚ĮM╝■Ż¼PLC Ą─▀^│╠┐žųŲŻ¼ŠW(w©Żng)Įj╝▄śŗęį╝░╣▄└ĒųŲČ╚įOėŗ╚▒Ž▌Č╝╝ėųž┴╦▓╗┤_Č©Ą─ę“╦žĪŻ

ĪĪĪĪę“┤╦śŗĮ©ØMūŃ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─’LļUūRäe─Żą═Ż¼│²┴╦ąĶę¬╝Ü╗»╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─’LļUę“╦žŻ¼▀ĆąĶę¬╗∙ė┌╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─░▓╚½╣▄└Ēė“Ą─▓Ņ«ÉŻ¼īŹ╩®ĘųĄ╚╝ēĄ─╗∙ŠĆĮ©įOŻ¼╝µŅÖĮKČ╦┼cµ£┬ĘĪó═■├{┼c«É│ŻĪó░▓╚½┼c┐╔ė├ąįĄ╚ŠC║Žę“╦žĄ─┐╝æ]═¼śė▒ž▓╗┐╔╔┘ĪŻ

ĪĪĪĪ─Żą═Į©┴óŻ║

ĪĪĪĪĪż╚½ŠW(w©Żng)┴„┴┐╩š╝»ūRäe─▄┴”Ż╗

ĪĪĪĪĪż╗∙ė┌░ū├¹å╬Ą─ĮKČ╦æ¬ė├┐žųŲ─▄┴”Ż╗

ĪĪĪĪĪżīŹĢrICS ģf(xi©”)ūh┼cā╚(n©©i)╚▌ūRäe─▄┴”Ż╗

ĪĪĪĪĪż«É│Żąą×ķĄ─Ę┬šµ─▄┴”Ż╗

ĪĪĪĪĪżäėæB(t©żi)╗∙ŠĆūį▀mæ¬─▄┴”Ż╗

ĪĪĪĪĪż┐╔ęĢ╗»▀\ŠS─▄┴”Ż╗

ĪĪĪĪĪż░▓╚½╩┬╝■Ė·█Ö蹊┐─▄┴”ĪŻ

łD8Ż║╗∙ė┌╦ĮėąįŲĄ─╣żśI(y©©)ŽĄĮy(t©»ng)═■├{ūRäe─Żą═

ĪĪĪĪ╬ÕĪó┐éĮY

ĪĪĪĪū„×ķć°╝ęĄ─ųžę¬╗∙ĄAįO╩®Ż¼╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)Ą─Ą─░▓╚½ąįī”ć°╝ę░▓╚½Īó╔ńĢ■└¹ęµŠ▀ėąųžę¬Ą─ė░ĒæŻ¼×ķ┤╦╣żą┼▓┐10 į┬ėĪ░l(f©Ī)═©ų¬Ż¼ę¬Ū¾Ė„╝ēš■Ė«║═ć°ėą┤¾ą═Ų¾śI(y©©)ŪąīŹ╝ėÅŖICS ŽĄĮy(t©»ng)Ą─ą┼Žó░▓╚½╣▄└ĒĪŻČ°┼c┤╦═¼ĢrŻ¼ć°ā╚(n©©i)ųžę¬ąąśI(y©©)ICS ŽĄĮy(t©»ng)▀ĆŲš▒ķ▒╗ĪČą┼Žó░▓╚½Ą╚╝ē▒ŻūoĪĘČ©×ķĄ┌3╗“Ą┌4 ╝ēŻ¼╣żśI(y©©)ą┼ŽóŽĄĮy(t©»ng)Ą─░▓╚½╣▄└Ē¾wŽĄĮ©įO▀ĆąĶ╝µŅÖĄ╚╝ē▒Żūo╝╝ągę¬Ū¾ĪŻ

ĪĪĪĪć°ļHĘĮ├µŻ¼Ė„ć°ŠW(w©Żng)Įj┐šķgæ(zh©żn)┬įĄ─▀Mę╗▓Į░l(f©Ī)š╣Ż¼ć°┼cć°Ą─Ę└ė∙æ(zh©żn)┬įęčĮø(j©®ng)Å─¼F(xi©żn)īŹčė╔ņĄĮ╠ōöM╩└ĮńŻ¼ŠW(w©Żng)Įj┐šķgĖ³╩ŪĖ„ć°╬┤üĒ░l(f©Ī)š╣æ(zh©żn)┬įųąĄ├▒žĀÄų«ĄžĪŻūįÅ─ŠW(w©Żng)ĮjĪ░│¼╝ē╬õŲ„Ī▒Stuxnet ╚õŽxĄ─│÷¼F(xi©żn)Ż¼šlę▓¤oĘ©▒ŻūC▒Šć°Ą─ĻPµI╗∙ĄAįO╩®▓╗Ģ■│╔×ķŽ┬ę╗éĆ╣źō¶─┐ś╦ĪŻ

ĪĪĪĪę“┤╦Ż¼é„Įy(t©»ng)Ą─ą┼Žó░▓╚½╣▄└Ē¾wŽĄąĶę¬ųžą┬╦╝┐╝╣żśI(y©©)░▓╚½Ą─ųžę¬ąį║═Ę└ė∙▓▀┬įŻ¼ßśī”╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)ĮKČ╦Ą─╠ž╩Ōąįęį╝░IT ą┼Žó░▓╚½Ą─╣▄└ĒąĶŪ¾Ż¼śŗĮ©╗∙ė┌ĮKČ╦Ą─░▓╚½╣▄└Ē¾wŽĄ╩Ū¼F(xi©żn)ļAČ╬ØMūŃ▓╗═¼Łh(hu©ón)Š│ą┼Žó░▓╚½╣▄└ĒąĶŪ¾Ą─ųžę¬╩ųČ╬ĪŻ

łD9Ż║╗∙ė┌ĮKČ╦Ą─ą┼Žó░▓╚½╣▄└Ē¾wŽĄ

ĪĪĪĪ«ö╚╗Ż¼¤ošō╩Ūć°╝ę╬┤üĒ░l(f©Ī)š╣æ(zh©żn)┬įĄ─ę¬Ū¾Ż¼▀Ć╩Ū┤_▒Żć°╝ęųžę¬╗∙ĄAįO╩®┐╔ė├ąįĄ─ąĶ꬯¼Å─╣▄└ĒĪó┴„│╠Īó╝▄śŗĪóįOéõĪó╝╝ągĄ╚ČÓéĆĮŪČ╚Ż¼śŗĮ©ØMūŃ╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)░▓╚½╣▄└Ē¾wŽĄŻ¼▓╗öÓĖ─▀M▓ó═Ļ╔ŲŻ¼╩Ū┤_▒Żą┬ĢrŲ┌╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)║═ć°╝ęųžę¬╗∙ĄAįO╩®░▓╚½Ą─ūŅėąą¦╩ųČ╬ĪŻ

▐D(zhu©Żn)▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠW(w©Żng)http://www.sdyuan.com/

▒Š╬─ś╦Ņ}Ż║ICS╣żśI(y©©)┐žųŲŽĄĮy(t©»ng)░▓╚½’LļUĘų╬÷

▒Š╬─ŠW(w©Żng)ųĘŻ║http://www.sdyuan.com/html/support/1112153487.html